文章目录

- 实时指标计算

- 风险态势感知系统

- 基于统计分析的方法

- 核心风控指标数据

- 核心业务数据

- 基于无监督学习的方法

- 基于欺诈情报的方法

- 预警系统

- 风险数据名单体系(名单库)

- 欺诈情报体系

- 数据情报

- 技术情报

- 事件情报

- 情报分析

实时指标计算

首先,大致上都有哪些场景。

- 设备上登录 过多的账户

- 1 天内设备上登录的账户过多

- 设备使用 HTTP 代理登录

- 设备某段时间的移动距 离、账号某段时间范围内的活跃天数等(累计)

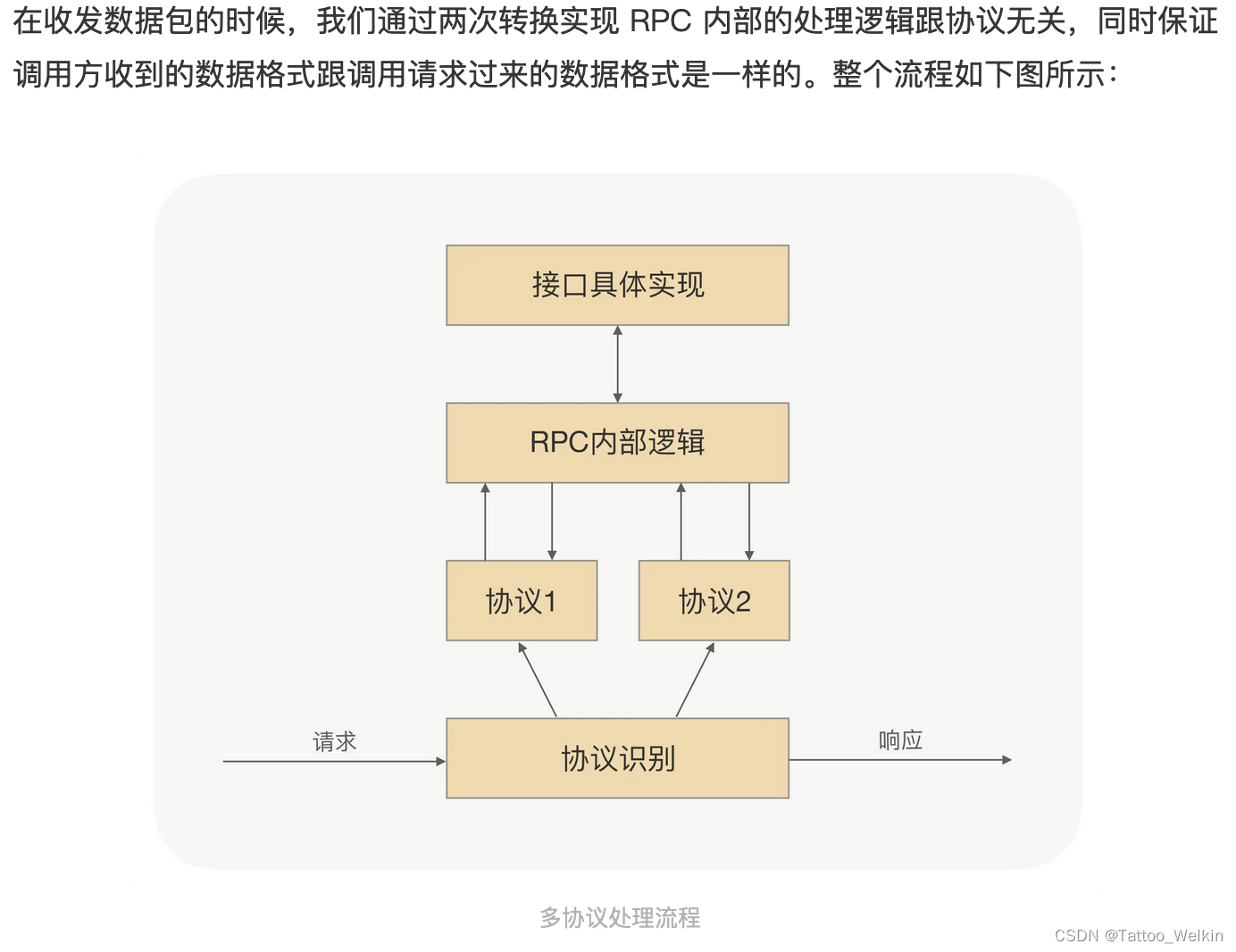

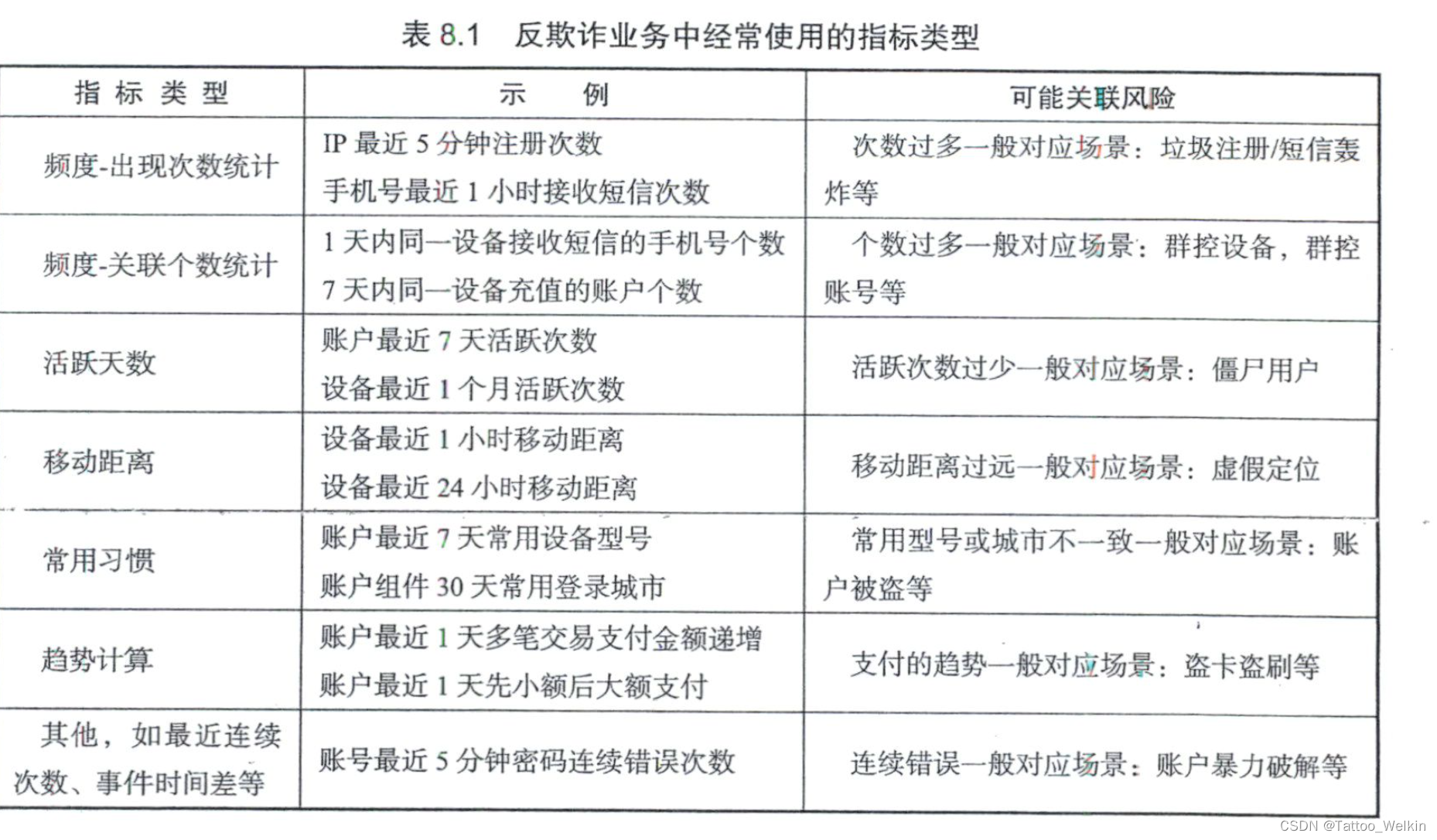

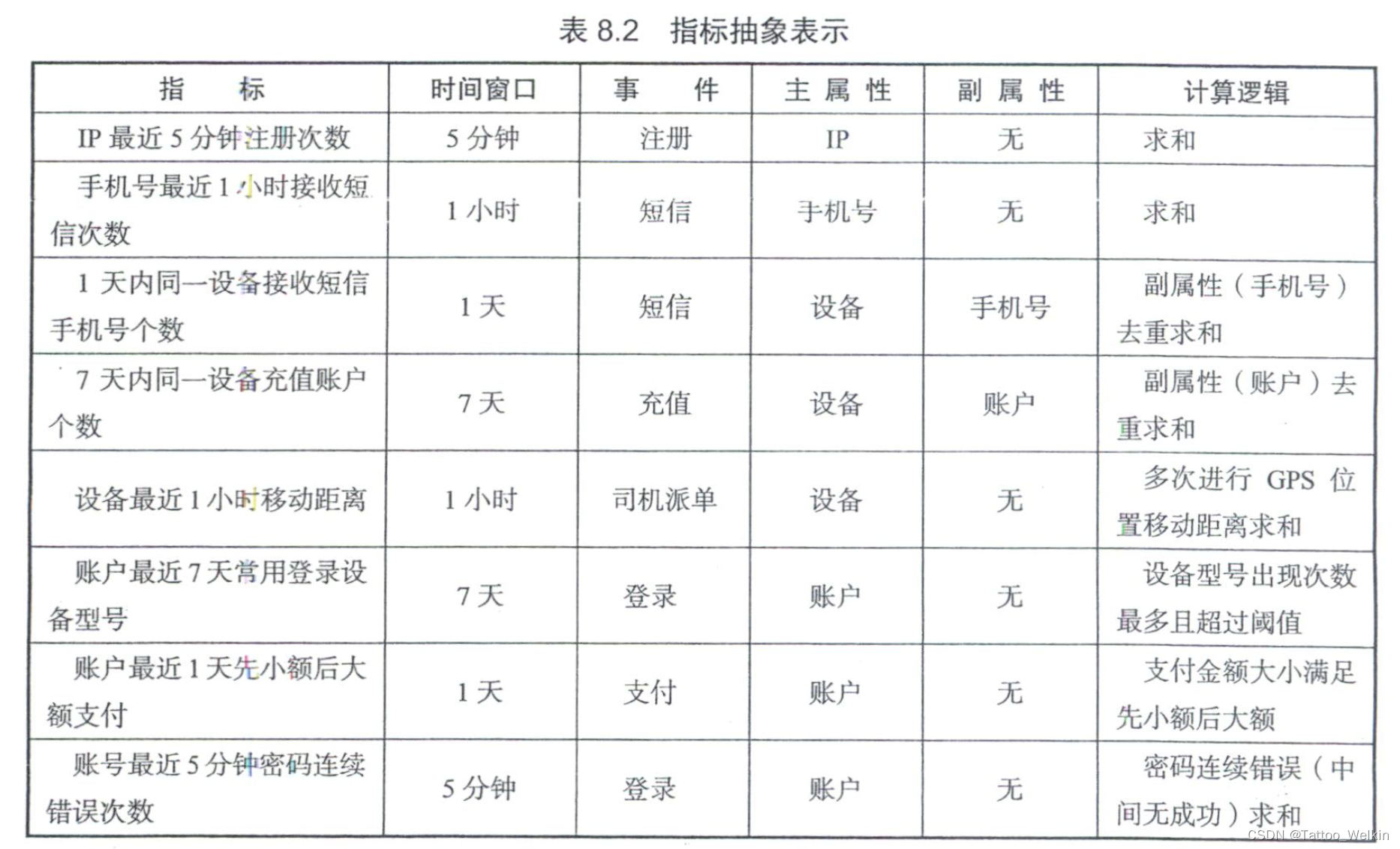

在风控反欺诈业务中,专家规则和模型都需要使用到大量的指标,常见类型如表所示。

指标计算可以抽象总结出以下几个固有特征:

- 时间窗口

- 事件

- 主属性

- 副属性

- 计算逻辑

风险态势感知系统

通过风控系统,我们可以综合利用风险数据名单、专家规则和机器学习模型等方法,对已知的风险类型进行防控。但是’该系统仍面临以下几个方面的挑战:

- 专家的水平差异性

- 运营人员操作风险

- 产品和系统 Bug

从上面的综述可以看出反欺诈体系建设中的风险预警的重要性:如何快速发现现有风控系统的防御盲区,预警随着线上己经逐渐失效的防控策略,从实际对抗效果出发促进风控系统不断完善。

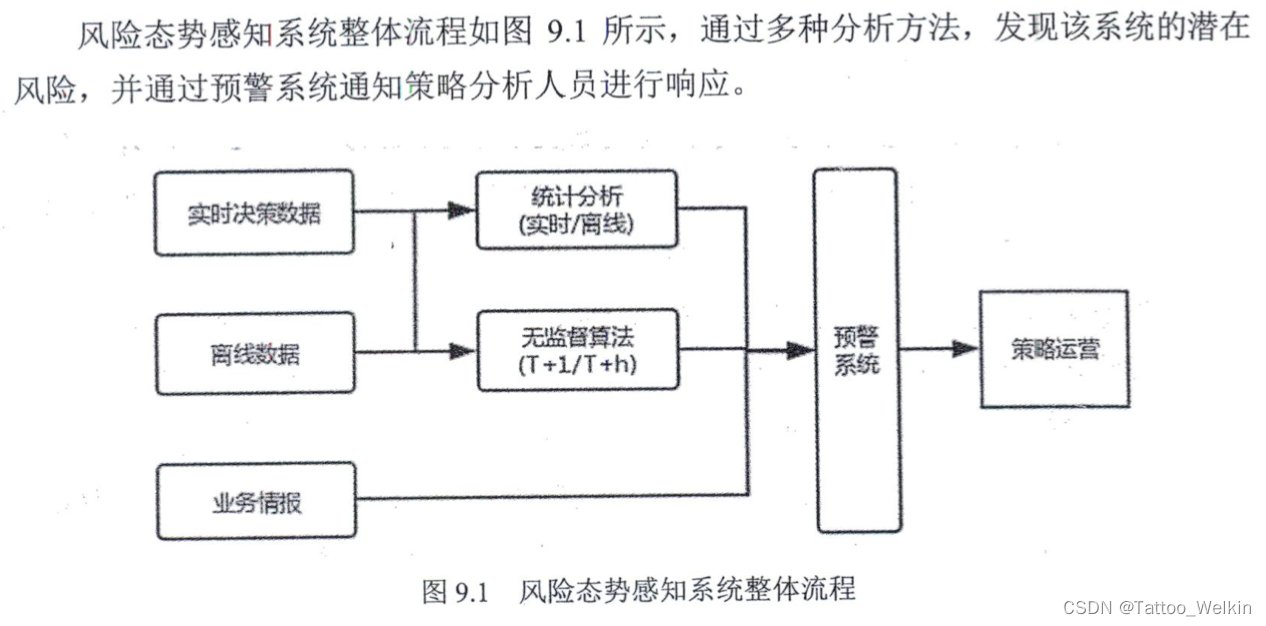

我们引入 态势感知的概念 来解决这类问题态势感知源于军事,覆盖感知、理解和预测 3个层次。在业务安全领域中,风险态势感知是以安全大数据为基础,从全局视角提升对业务安全威胁的发现识别、理解分析和处置响应的一种方式。

风险态势感知系统的方法主要有基于 统计分析的方法、基于半监督、无监督算法的聚类方法和基于业务情报的方法。这些分析方法基于以下几个前提:

- 正常业务具有连续性和稳定性’异常事件具有波动性。

- 常用户总是表现出分布离散性,黑产总是表现出聚集性。

基于统计分析的方法

基于统计分析的方法,核心的统计数据主要包括以下两大类:

- 核心风险事件数据:主要指风控系统中产生的数据,包括实时决策系统的入参、 出参、中间计算结果、决策结果等。

- 核心业务数据:主要指业务自身的核心数据指标’和具体业务场景相关’如电 商、O2O、直播等各不相同。

核心风控指标数据

- 调用量

- 人申率

- PSI:PSI即风险分布情况

- 字段获取率

核心业务数据

基于无监督学习的方法

有监督学习需要给样本数据打标,而无监督学习方法可以对大量未标注的数据集按照数据内部存在的数据特征划分为多个不同的类别。

因为每一个个体的行为都比较独立,如果把平台上账号的行为进行归类,则会发现普通用户的行为比较分散,而团伙的行为会形成异常的聚集点。通过这个思路,使用无监督学习方法可以有效地发现未知的欺诈的团伙。

无监督学习方法的步骤—般包括 特征抽取、建立连通图、群组聚类等。

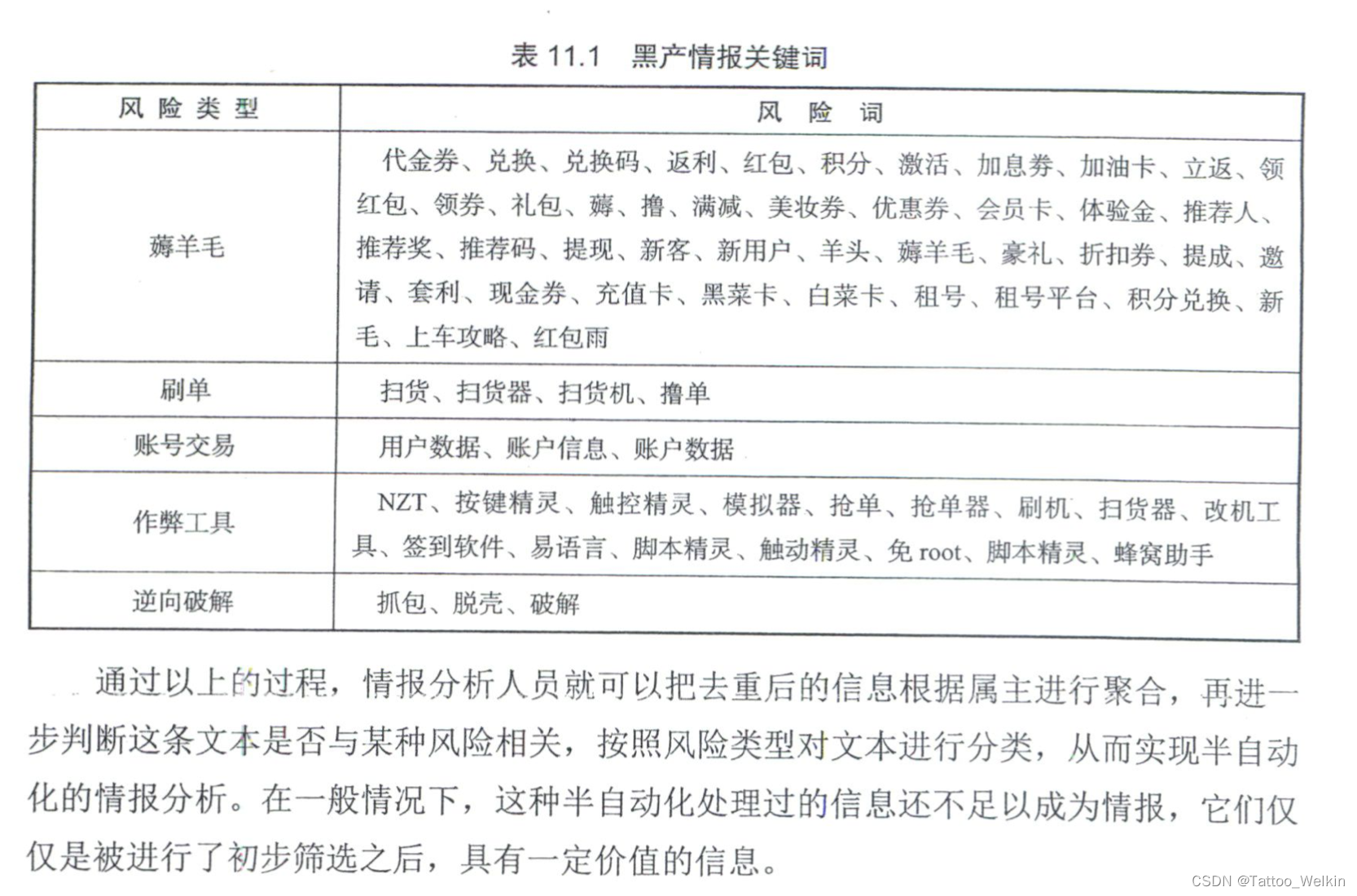

基于欺诈情报的方法

当业务系统发生业务漏洞,无法防控黑,被黑产利用时,黑产往往会通过论坛、 社交网站、社交软件等方式进行讨论和分享。业务情报系统捕获这些情报信息之后,提 取业务场景、漏洞类型、攻击手法等信息。这时及时通知对应的策略运营人员,策略运营人员可以快速进行业务确认,并上线新的策略进行防控。

预警系统

风险数据名单体系(名单库)

欺诈情报体系

对于黑产情报的采集,—般通过卧底黑产网络、监控黑产论坛等方式进行。普通的信息采集工作会通过各种IM聊天机器人等自动化的工具实现,而深入追踪黑产网络则需要通过人工运营实现。

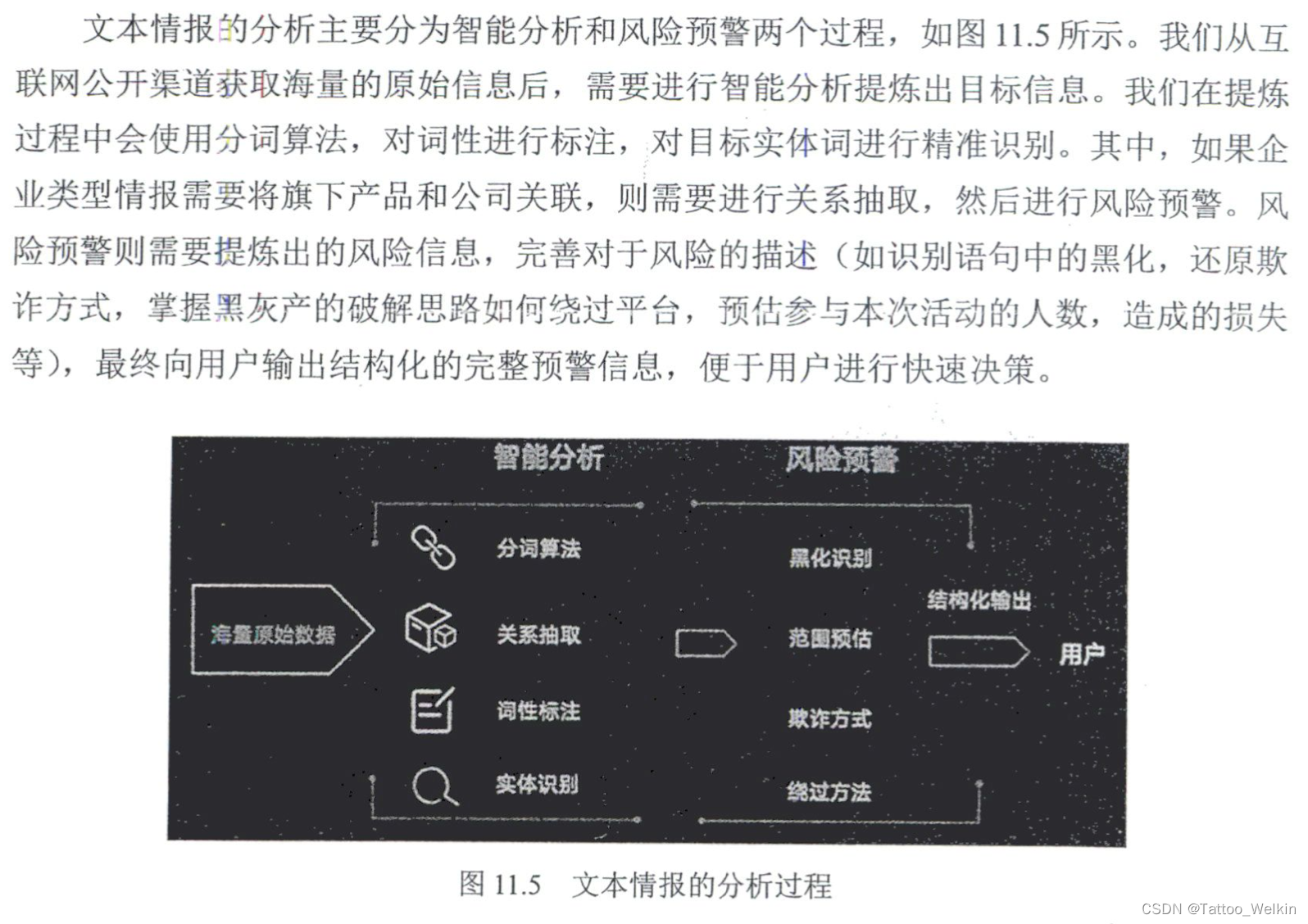

欺诈情报分为三大类 :数据情报、技术情报 和 事件情报,下面分别进行介绍。

数据情报

数据情报指的是能够沉淀手机号、IP、设备及邮箱账号等黑产名单数据的情报信息。这类情报对互联网平台是具有价值的情报’可以进行直接使用,快速打击黑产为平台止损。

技术情报

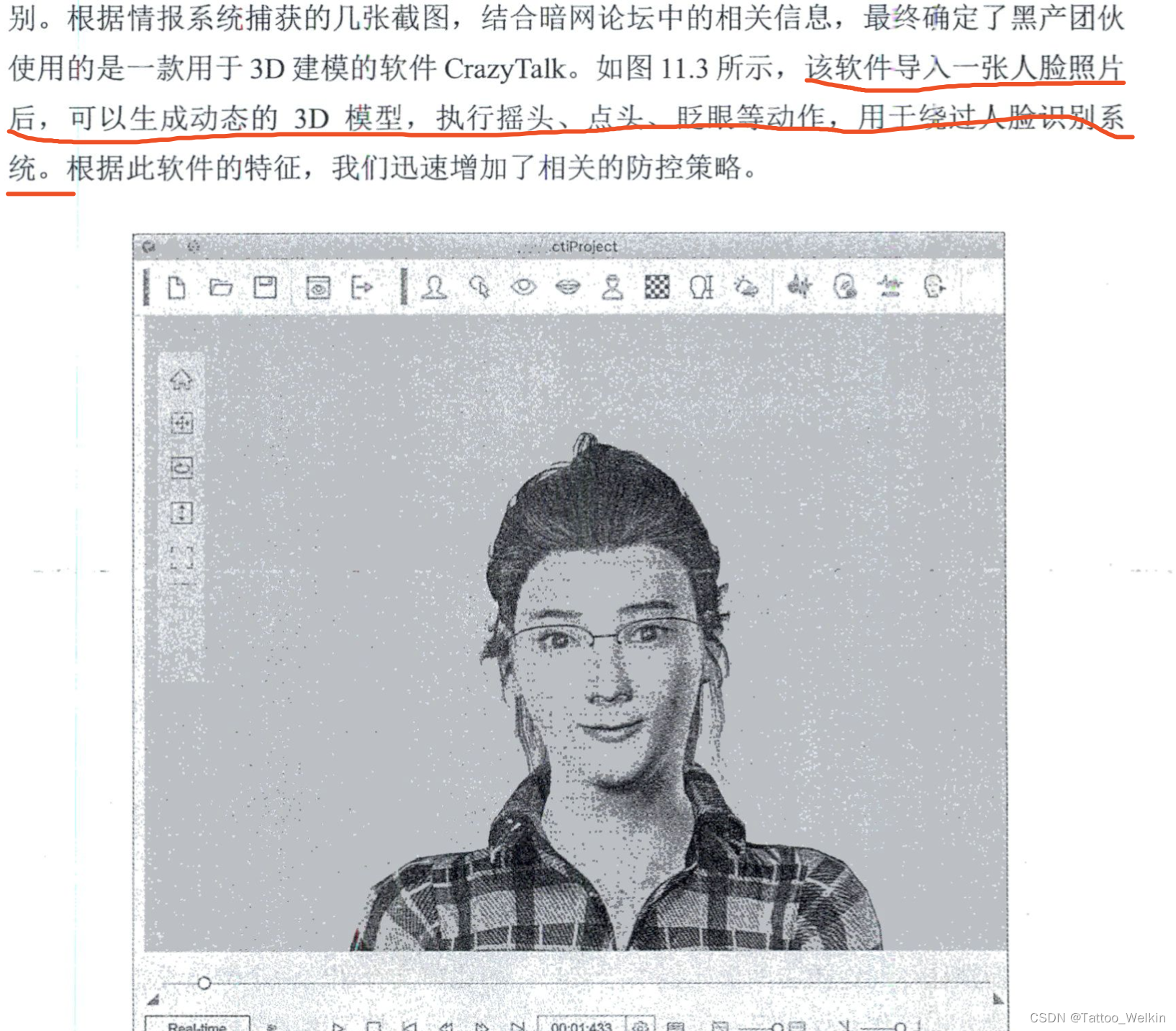

技术情报指的是针对某一种欺诈技术的详细信息,包括原理、用途、危害等。互联 网企业和黑产的对抗,在某种程度上就是_个推动技术发展的过程’黑产的攻击往往促使互联网平台研发和运用新的技术,不断更新自身的技术体系。

事件情报

情报体系捕获的某欺诈事件即将发生、正在发生或已经发生过的信息均可称为事件情报。事件情报可用于预警即将发生的风险事件、阻断正在发生的风险事件和事后溯源 已经发生过的风险。

情报分析

- 相似度算法去重